- Forfatter Jason Gerald gerald@how-what-advice.com.

- Public 2024-01-18 20:16.

- Sist endret 2025-01-23 12:42.

Er du en dataekspert? Eller vil du bli kjent som en erfaren hacker? For å hacke (hacke) en datamaskin må du lære datasystemer, nettverkssikkerhet og koder. Dermed vil folk bli imponert når de ser noen som ser ut til å være hacking. Du trenger ikke gjøre noe ulovlig for å få folk til å tro at du hacker. Ved å bruke en grunnleggende terminalkommando eller opprette en ".bat" -fil for å starte en flertegn. Nettleseren i Matrix-stil kan overraske folk.

Steg

Metode 1 av 3: Bruke kommandoprompt

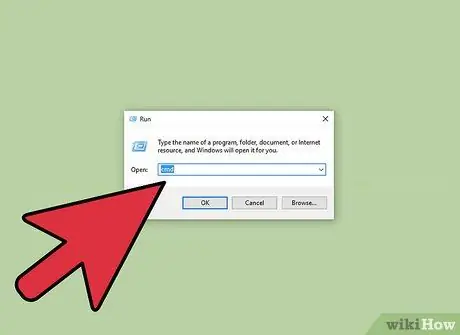

Trinn 1. Åpne "Kjør" -programmet på datamaskinen

Du kan åpne dette programmet ved å klikke på Start -menyen og søke etter programmet "Kjør" i søkefeltet på menyen. I tillegg kan du også søke etter programmet "Kjør" i Windows Utforsker. Vanligvis ligger dette programmet på følgende sted: "C: / Users [Ditt brukernavn] AppData / Roaming / Microsoft / Windows / Start -meny / Programmer / Systemverktøy".

Windows -brukere kan bruke hurtigtaster eller snarveier til å åpne "Kjør" -programmet ved å trykke på disse to tastene: Win+R

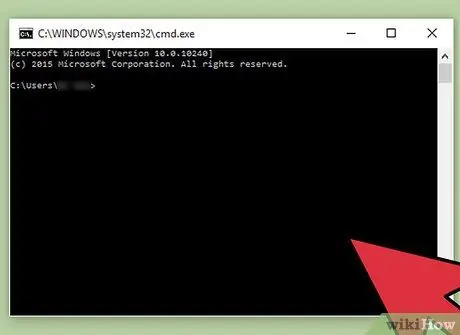

Trinn 2. Åpne et "Kommandoprompt" -vindu

Du kan åpne dette vinduet ved å skrive "Cmd" i søkefeltet som er tilgjengelig i "Kjør" -vinduet. Dette åpner et "Kommandoprompt" -vindu som også er kjent som "Kommandolinje". Dette vinduet brukes til å kontrollere datasystemet med tekst.

Apple -brukere Du kan bruke "Spotlight" til å søke etter Mac -versjonen av "Kommandoprompt" med navnet "Terminal". Skriv "terminal" i søkefeltet som er tilgjengelig under "Spotlight".

Trinn 3. Bruk "Kommandoprompt" eller "Terminal" for å late som hack

Det er mange kommandoer som kan brukes i "Kommandoprompt" (for Windows) og "Terminal" (for Apple) for å aktivere kommandoer eller få informasjon. Følgende kommandoer kan brukes til å få deg til å ligne en ekspert hacker uten å bryte datasystemet og bryte reglene.

-

For Windows -brukere, skriv inn kommandoene nedenfor og trykk Enter -tasten for å aktivere dem. Skriv og aktiver hver kommando raskt for å få hackeprosessen til å se mer komplisert ut:

-

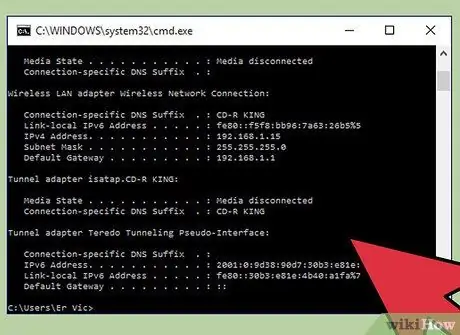

"colora"

Denne kommandoen vil endre fargen på teksten i "Kommandoprompt" -vinduet fra hvitt til grønt. Teksten vises på en svart bakgrunn. Erstatt bokstavene foran ordet "farge" med tallene 0 - 9 eller bokstavene A - F for å endre fargen på ledetekstbokstavene

- dir

- ipconfig

- tre

-

ping google.com

Kommandoen "ping google.com" brukes til å sjekke om enheten (enheten) kan kommunisere med andre enheter på nettverket. Generelt kjenner ikke folk funksjonen til denne kommandoen. Googles nettsted brukes bare som et eksempel i denne artikkelen. Du kan bruke et hvilket som helst nettsted for å aktivere denne kommandoen

-

-

Hvis du har en Apple -datamaskin, kan du bruke følgende sikre kommandoer til å fylle ut skjermen med et grensesnitt som ligner grensesnittet som brukes av profesjonelle hackere. Skriv inn følgende tekst i et Terminal -vindu for å vise effekten:

- topp

- ps -fea

- ls -ltra

Trinn 4. Aktiver kommandoen i et kommandoprompt- eller terminalvindu

Åpne flere kommandoprompt- eller terminalvinduer og aktiver forskjellige kommandoer. Ved å gjøre dette vil det se ut til at du gjør flere komplekse og ikke -relaterte hackingprosesser samtidig.

Metode 2 av 3: Opprette en.bat -fil på Windows

Trinn 1. Åpne Notisblokk -programmet

For å lage en ".bat" -fil, må du skrive tekst i et tekstredigeringsprogram og lagre filen i ".bat" -format for at datamaskinen skal kjøres som et kjørbart program (kjørbart program eller programmer som kjøres av datamaskinen for å utføre visse instruksjoner eller kommandoer). Notisblokk eller et annet tekstredigeringsprogram kan brukes til å lage en ".bat" -fil.

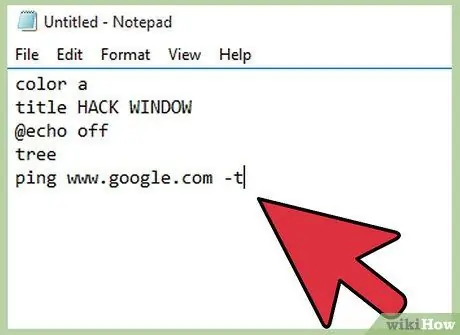

Trinn 2. Skriv kommandoen for ".bat" -filen i Notisblokk

Kommandoteksten skrevet nedenfor åpner et vindu som heter "Hacking Window" og endrer skriftfargen til grønn. For å endre vinduetittel, kan du erstatte teksten som er skrevet etter "tittel" med ønsket tittel i Notisblokk. Teksten "@echo off" vil skjule ledeteksten, mens teksten "treet" vil vise katalogtreet. Dette vil gjøre hackingprosessen mer realistisk. Den siste tekstlinjen tjener til å kontakte Googles servere. Selv om dette er en juridisk handling og vanligvis utføres av databrukere, vil vanlige mennesker se det som en hackingprosess. Skriv følgende tekst i en tom Notisblokk -fil:

-

farge a

tittel HACK WINDOW

@echo av

tre

ping www.google.com -t

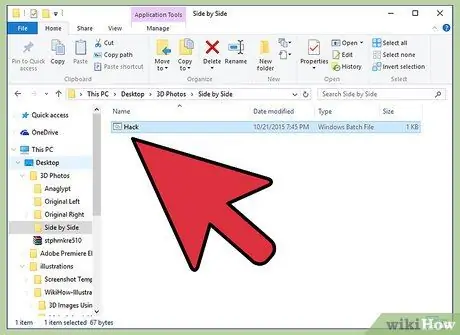

Trinn 3. Lagre filen i ".bat" -format

Når du lagrer filen, må du velge "Lagre som" for å åpne vinduet for lagring av filer. Etter det kan du navngi filen og avslutte navnet med en ".bat" -utvidelse i tekstfeltet. Dette vil endre filtypen fra en tekstfil til en batchfil. Batchfiler inneholder forskjellige kommandoer som kan utføres av datamaskinens operativsystem.

- Dette trinnet fungerer kanskje ikke på Windows Vista.

- Du kan motta en melding om at lagring av filen i ".bat" -format vil utelate tekstformateringen. Klikk "Ja" for å lage en ".bat" -fil.

Trinn 4. Kjør ".bat" -filen

Dobbeltklikk på ".bat" -filen som er lagret i katalogen. Etter det vil et vindu som viser et grensesnitt som etterligner hackingsprosessen, vises på skjermen.

Metode 3 av 3: Bruk av nettstedet

Trinn 1. Åpne en nettleser (nettleser)

Noen nettsteder har funksjoner som lar besøkende generere bilder, tekst og grensesnitt som etterligner komplekse kommandoer utført av datamaskiner. Disse funksjonene brukes til å produsere film- eller videoeffekter. Du kan også bruke dette nettstedet til å late som om du er hacking.

Trinn 2. Gå til hackertyper.net

Dette nettstedet genererer tekst som etterligner strukturen til kommandoer utført av hackere. Denne teksten genereres med så høy hastighet at den kan overraske folk. Denne raske tekstgenereringsprosessen kan imidlertid gjøre folk mistenksom overfor deg.

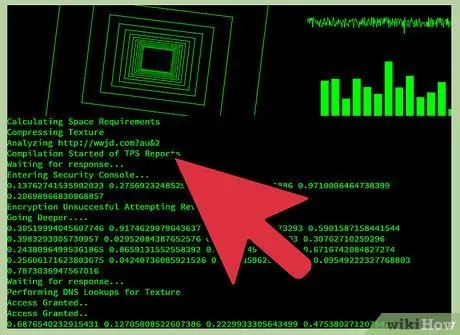

Trinn 3. Åpne et eget nettleservindu og besøk guihacker.com

Etter at du har åpnet dette nettstedet, må du holde nettleservinduet åpent. Dette vinduet viser bilder som ligner på de stereotype grensesnittene som brukes av hackere: tallrekke, grensesnitt som raskt endres og svingende sinusbølger. Når dette nettstedet åpnes og vises på skjermen, kan du si:

- "Jeg samler data fra en venns server for å se etter feil i koden, her. Programmet må kjøres i noen timer for å sikre at alle feilene blir funnet."

- "Jeg åpner analyseprogrammet på skjermen, slik at jeg kan se temperaturen på prosessoren direkte når jeg overklokker."

Trinn 4. Velg og bruk forskjellige temaer for hackingsimulering tilgjengelig på geektyper.com

Dette nettstedet gir sannsynligvis den mest realistiske hackingsimuleringen. Etter å ha åpnet hjemmesiden til nettstedet, velger du ønsket tema. Etter det skriver du inn tekstfeltet for å lage en tekst som ligner på teksten generert av hackeren. Du kan også klikke på katalogen for å vise den falske hackeprosessen som ser komplisert ut.

Du kan vise små vinduer som inneholder hack -grensesnittet og bildet ved å klikke på katalogen som vises på skjermen når du velger et tema. I tillegg kan du trykke på tastaturet for å lage tekst som etterligner strukturen til kommandoer opprettet av hackere

Trinn 5. Åpne disse nettstedene i flere separate nettleservinduer

Hvert nettsted har et annet tema og struktur for hackingtekst. Du kan raskt bytte nettleservinduer ved å holde nede alt="Image" -tasten og trykke Tab -tasten for å vise åpne nettleservinduer på skjermen. Skriv inn litt tekst i hvert nettleservindu før du trykker på Alt+Tab -tasten for å åpne en annen nettleser på skjermen. Dette er gjort for å få deg til å ligne en ekspert hacker. Hvis nettstedfanene er åpne i det samme nettleservinduet, trykker du på Ctrl+Tab.

Prøv å designe et oppsett for hvert nettleservindu eller åpne flere nettleservinduer på skjermen for å få deg til å se ut som en erfaren hacker

Tips

- Hvis du kjenner kommandoene som brukes til å lage batchfiler, kan du bruke dem til å lage mer komplekse hack -simuleringer.

- Du kan følge trinnene i denne artikkelen for å imponere vennene dine.

Advarsel

- Folk som er gode på datavitenskap og programmeringsspråk, kan gjette raskt at du bare later som om du er hacking. Velg derfor målgruppen for "hacking" -handling nøye.

- Mens du ser på handlingene dine, kan noen voksne tro at du virkelig hacker. Følg derfor disse trinnene nøye, så du ikke får problemer.

- Vær forsiktig når du bruker kommandoprompt. Ellers kan du ved et uhell kjøre kommandoer som kan skade viktige datasystemfiler. Hvis denne filen er skadet, kan dataene som er lagret på datamaskinen ikke nås igjen eller til og med gå tapt.